|

스마트폰 소액결제 악성코드 기승

스마트폰 사용자를 노리는 피싱유형

눈을 뜨고 있어도 코 베어가는 무서운 세상입니다.

조심 또 조심 하여도 언제 내게 다가 올지도 모를 피해를 예방하시려면,

잘 읽어보세요!~~~

무료쿠폰 보내놓고 클릭하는 순간에 바이러스를 침투시켜 께임머니 구입한 후 되파는 수법

피해액은 최소 270,000원 이상

무료 애플리케이션의 설치유도 후 체스트라는 악성코드를 pc에 침투,

스마트 폰 사용자는 각별히 주의 하여야 할 사항을

아래에 내용을 끝까지 잘 읽어보시고 피해 당하지 않도록하세요,

스마트폰 소액결제를 노린 안드로이드 악성코드 ‘체스트(chest)’에 의한 피해가

지속적으로 발생하고 있어 사용자의 주의가 요구된다.

안랩은 지난해 11월 국내 첫 금전 피해 사례를 발생시킨

안드로이드 악성코드 ‘체스트(Chest)’가 발견된 이후,

동일 악성코드 및 변종에 의한 소액결제 피해가 지속적으로 발생하고 있다고 최근 밝혔다.

지금까지 발견된 유사 악성코드는 10여 개에 이르며 변종 악성코드도 계속 발견되고 있다.

금전 피해 발생시킨 체스트 피해 지속

기존 악성코드들은 대부분 불특정 다수를 대상으로 했으며 개인정보 탈취가 주 목적이었다.

하지만 체스트는 과거에 일어났던 개인정보 유출 사고를 통해 유출된 바 있는

개인정보(주민번호 및 전화번호)로 특정 공격대상을 정한다는 점에서

기존 악성코드보다 진화된 형태로 볼 수 있다.

특히 소액결제 시 인증번호 문자메시지가 직접 악성코드 제작자에게 전달되고

사용자는 청구서가 나온 후에야 피해를 확인할 수 있다는 점,

대부분의 사용자가 핸드폰 사용 내역서를 꼼꼼히 살펴보지 않는다는 점 등에서

추가 피해 발생이 우려된다.

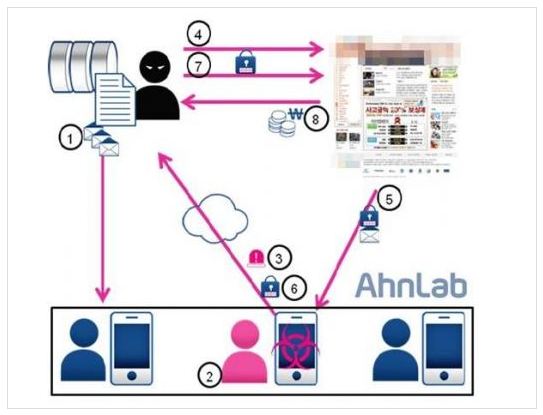

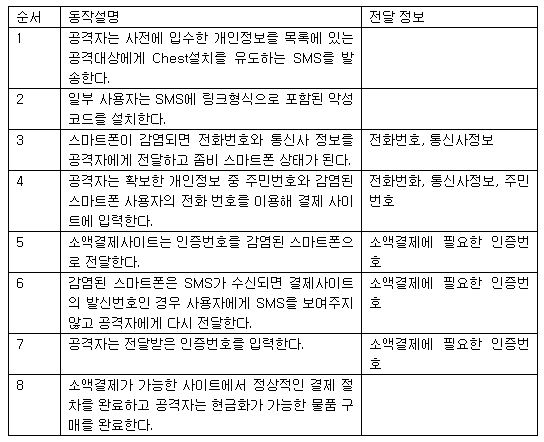

<참고자료> 악성코드 ‘체스트’ 동작 개요

악성코드 체스트의 동작 방식은?

악성코드 제작자는 개인정보에서 확보한 전화번호를 대상으로

외식이나 영화, 기타 유명 브랜드 무료쿠폰을 가장해

특정 URL이 포함된 문자메시지(SMS)를 발송한다.

문자메시지의 내용은 제작자의 의도에 따라 변경될 수 있다.

사용자가 URL로 접속하면 악성코드가 포함된 악성 애플리케이션의 설치를 유도한다.

체스트가 사용자의 단말기에 설치되면

먼저 통신사 정보와 감염자 전화번호가 해외에 위치한 서버로 전송된다.

악성코드 제작자는 체스트가 전달한 정보로 감염자의 단말기를 식별하고,

이미 보유하고 있는 주민번호와 매칭해 소액결제를 시도한다.

이 때 결제에 필요한 인증번호가 포함된 문자메시지가 사용자의 단말기로 전송될 경우,

그 내용은 사용자 모르게 악성코드 제작자에게 직접 전달되어 결제에 사용된다.

악성코드 제작자는 게임 사이트 등에서 사이버머니를 구매한 뒤,

되팔아 현금화하는 방식으로 금품을 갈취하는 것으로 추정된다.

사용자는 정보가 외부 서버로 유출되는 것을 바로 알기 어렵기 때문에

청구서가 나온 후에야 피해 사실을 알 수 있다.

국내 휴대폰 소액결제 서비스 한도 금액이 매월 30만원으로 제한돼 있긴 하나,

현재 시장 규모가 2조8000억 원에 이르는 것을 감안하면 전체 피해액은 매우 클 수 있다.

이호웅 안랩 시큐리티대응센터장은

“이번 악성코드는 대량으로 유출된 개인정보와 결합해 지속적으로 스마트폰 사용자에게

실제 금전적인 피해를 주고 있다”며

“사용자들은 수상한 애플리케이션의 설치를 유도하면 설치하지 않는 게 좋으며

수시로 V3 모바일과 같은 스마트폰 전용 백신으로 점검을 해보는 습관이 필요하다”고 밝혔다. |